Traditionnellement, un identifiant et un mot de passe suffisent pour se connecter à un compte. Mais depuis que les pirates ont accentué leurs attaques et amélioré leur méthode, ce mode de connexion est devenu obsolète. En effet, il suffit de quelques heures pour les hackers de forcer un mot de passe, qu’importe sa nature forte. Les choses leur deviennent encore plus faciles, avec l’arrivée de l’intelligence artificielle. Voilà pourquoi la double authentification devient nécessaire pour protéger vos comptes (bancaires, réseaux sociaux, etc.).

Sommaire :

La double authentification donne un travail supplémentaire aux pirates

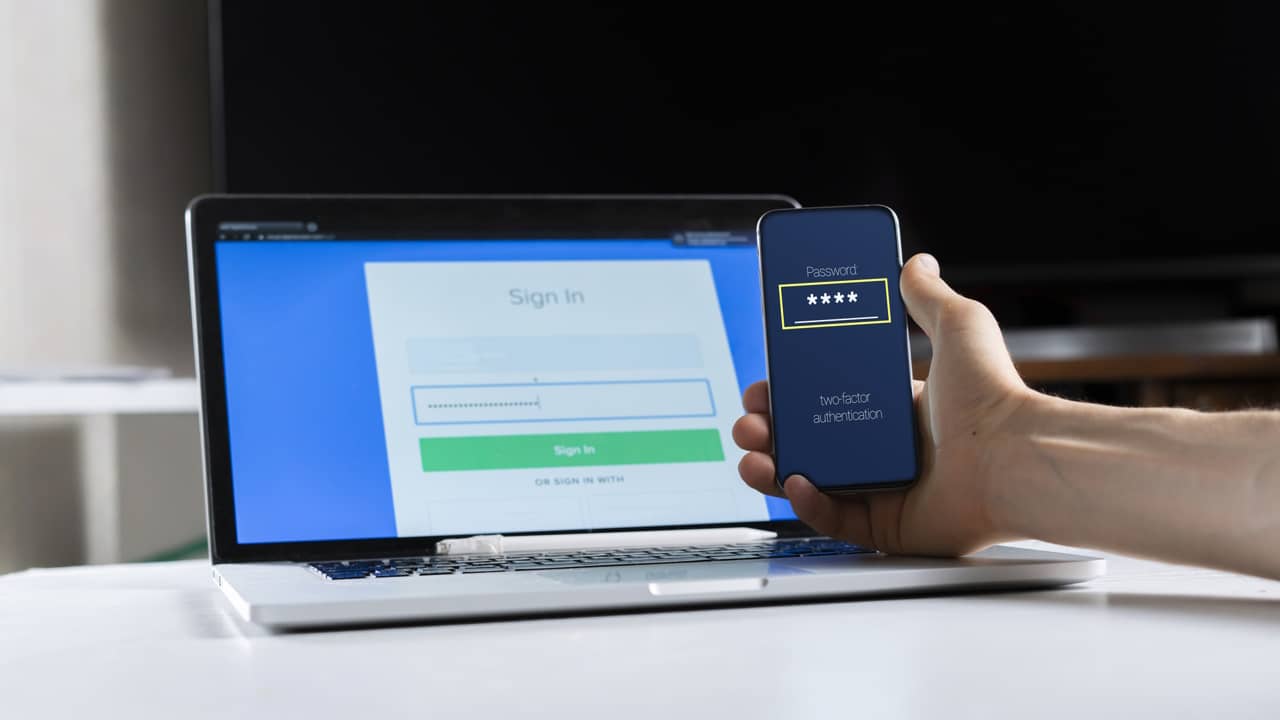

On appelle double authentification une mesure de sécurité supplémentaire à l’identifiant et au mot de passe. Après avoir franchi ces deux dernières étapes, vous devez confirmer votre identité en procédant à une vérification.

Il existe diverses méthodes de double authentification, les unes plus difficiles que les autres. Toutes existent déjà pour protéger vos réseaux sociaux. Il vous revient de choisir celle qui vous semble plus confortable.

La double authentification par notification

Il s’agit d’une méthode d’authentification utilisée par défaut depuis longtemps par Google. Celle-ci utilise un appareil déjà autorisé pour confirmer votre connexion à un nouvel appareil. Par exemple, si vous voulez vous connecter à votre compte Google sur un nouvel ordinateur, il vous demandera de confirmer qu’il s’agit bien de vous en tapotant sur un chiffre qui apparaît sur votre smartphone déjà enregistré. Au cas où vous n’auriez pas votre smartphone près de vous, l’accès au compte devient impossible. À moins d’utiliser une autre méthode de récupération.

La double authentification par SMS

Il s’agit de la méthode de double authentification la plus populaire. Plus précisément, le service auquel vous essayez d’accéder vous envoie un code secret par SMS sur le numéro que vous aviez préalablement enregistré sur votre compte. Vous devez entrer ce code secret dans une case prévue à cet effet sur la page de connexion. Si vous avez perdu votre numéro, l’accès au compte devient difficile.

Si cette méthode de double authentification est la plus utilisée, c’est parce qu’elle est plus simple. Néanmoins, on a compris avec le temps qu’il ne s’agit pas de la méthode la plus sécurisée. Les numéros de téléphone peuvent en effet être détournés. Dès que le hacker a accès au message, il a accès à votre compte.

VOIR AUSSI : 7 risques de sécurité des services bancaires mobiles

La double authentification par une application dédiée

Présentant un très haut niveau de sécurité et simple à utiliser, cette méthode d’authentification rencontre de plus en plus de succès. Il s’agit d’une application mobile à installer sur votre smartphone. Pour activer la double authentification sur un service, vous devez passer l’application pour scanner un QR code que le service vous présente. En quelques secondes, l’application génère un code de 6 chiffres à usage unique. Celui-ci change toutes les 30 secondes.

Pour vous connecter, vous devez entrer dans l’application d’authentification et copier le code puis le coller dans la case réservée à cet effet sur la page de connexion du service souhaité.

Il existe de nombreuses applications d’authentification. Les plus plébiscitées sont Google Authentificator et Microsoft Authentificator. Mais attention, chacune a ses avantages et inconvénients. Si Google Authentificator est la plus sécurisée, vous pourriez perdre l’accès définitif à vos comptes si vous perdez votre téléphone. Jusqu’à un moment récent, Google n’offrait aucun moyen de récupérer ses clés d’authentification. Microsoft Authentificator, par contre, est très peu intuitive.

VOIR AUSSI : Comment sécuriser facilement son site WordPress ?

Clé d’authentification

Cette méthode n’est pas encore acceptée par tous les services en ligne, même si elle est la plus sécurisée de toutes. Le problème, c’est qu’elle est plus contraignante et nécessite un support physique. En effet, c’est un périphérique USB que vous devez insérer dans votre ordinateur au moment de confirmer votre identité (après l’identifiant et le mot de passe).

Vous devez donc avoir ce support USB sur vous à chaque fois que vous voudrez vous connecter. Et si vous le perdez, vous perdez probablement accès à vos données. Or, elle est souvent utilisée pour des données très sensibles.

Leave a Reply