Vous les utilisez tous les jours avec l’authentification à double facteurs et autres systèmes de vérifications. Il s’agit de ces codes pour vérifier votre identité sur un compte. Les mots de passe à usage unique ou les codes OTP sont longtemps considérés comme la solution idéale pour sécuriser nos comptes en ligne. Ils montrent aujourd’hui leurs limites face aux cybermenaces de plus en plus sophistiquées, au point que l’Inde recommande de les abandonner. Heureusement, il existe des pistes pour renforcer l’authentification, sans devoir nuire à l’expérience utilisateur.

Sommaire :

Qu’est-ce que l’on entend par les codes OTP ?

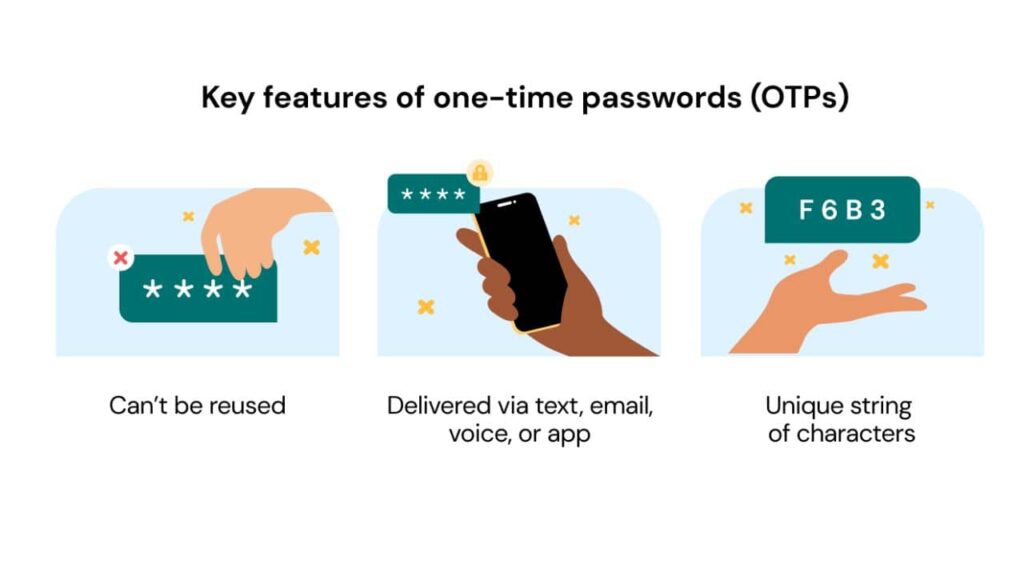

On ne peut nier l’omniprésence des mots de passe à usage unique One-Time Passeword dans notre monde numérique. On les retrouve pour sécuriser notre accès à de nombreuses plateformes en ligne. Comme la banque, les réseaux sociaux, les sites e-commerce, les assurances santé et bien d’autres services.

Le système génère automatiquement ces codes, composés de chiffres et/ou de lettres. Comme son nom l’indique, un mot de passe à usage unique n’est valable que pour une seule session de connexion. Iinitialement, ils visaient une authentification basée sur les risques. Lorsqu’une tentative de connexion paraît trop risquée, un OTP venait s’ajouter aux identifiants habituels pour renforcer la sécurité. Cependant, aussi pratique soit-elle, cette méthode n’est pas infaillible.

VOIR AUSSI : La valeur des failles de sécurité dévoilée : WhatsApp sous le choc

L’OTP est vulnérable aux cybermenaces modernes

Les OTP sont difficiles à deviner, mais cela ne les empêche pas à être très vulnérables à l’ingénierie sociale. De plus, les cybercriminels cherchent sans cesse de nouveaux moyens pour faire tomber la barrière des mots de passe à usage unique.

Parmi leurs techniques de cyberattaque, le smishing ou l’hameçonnage par SMS et le phishing par email sont les plus répandus. Les pirates envoient des messages qui imitent ceux de la banque de leurs victimes. Dans ces faux messages, ils demandent aux utilisateurs de partager leurs codes OTP, sous prétexte trompeur. Certains logiciels malveillants très sophistiqués arrivent aussi à reproduire les communications officielles. Ils parviennent ainsi à dérober quelques données sensibles.

Le pire, c’est que l’intelligence artificielle vient décupler ces attaques en les rendant plus convaincantes et plus difficiles à déchiffrer. Grâce à l’IA, le phishing automatisé crée des messages extrêmement réalistes, presque identiques aux vraies notifications envoyées par la banque. Il devient donc plus facile de tromper les utilisateurs pour qu’ils communiquent leurs codes d’authentification.

En outre, l’intelligence artificielle permet aux arnaqueurs d’intercepter les communications entre l’utilisateur et le fournisseur d’OTP. C’est ce que l’on appelle « attaque de main-in-the middle ». Ils peuvent ainsi détourner et voler les mots de passe OTP pendant leur transmission.

Lorsqu’un fraudeur obtient votre code OTP, vous pouvez vous attendre à des conséquences dramatiques. Si vous êtes un particulier, il prendra tout le contrôle de votre compte bancaire, quitte à vider votre solde. Vous courez également un risque lors de vos achats en ligne. Personne n’est épargnée, même les grandes enseignes comme Amazon, qui utilisent cette méthode d’authentification pour sécuriser les livraisons coûteuses. Il paraît que récemment, des cybercriminels ont réussi à dérober des colis, malgré la protection via les codes OTP.

VOIR AUSSI : Une faille critique sur Google TV et Android TV corrigée !

Vers des solutions d’authentification renforcée et équilibrée

Face aux multiples menaces qui pèsent sur les OTP, les experts en cybersécurité tirent la sonnette d’alarme. Ces codes OTP ne nous protègent plus assez bien contre la cybercriminalité. C’est pourquoi la Reserve Bank of India (RBI) a demandé aux institutions financières d’arrêter d’utiliser les mots de passe à unique usage. Cette méthode est trop vulnérable.

Pour mieux sécuriser l’accès, la meilleure des solutions est d’utiliser plusieurs méthodes d’authentifications combinées. Au lieu de compter uniquement sur les OTP, il faut vérifier l’identité des utilisateurs via des méthodes d’authentifications multifactorielle, aussi appelée MFA. L’intégration des biométries comportementales semble être une piste prometteuse. En surveillant leur façon d’interagir en temps réel, on peut repérer les activités suspectes qui signaleraient une intrusion.

D’autres facteurs comme la possession d’un objet physique ou la saisie d’un code PIN renforcent aussi la sécurité des transactions. Il faut, toutefois, trouver le bon équilibre entre davantage de sécurité et un accès facile pour les utilisateurs. Selon une étude menée par Ping, 66 % des Britanniques ont déjà abandonné les services en lignes. Les individus interrogés affirment que le processus de connexion est trop compliqué.

L’innovation est de mise. C’est en restant à l’affut des nouvelles technologies et en travaillant avec des experts que l’on pourra créer des solutions d’authentification de demain. Jusque-là, il n’y a pas une seule solution parfaite. La meilleure approche est de combiner plusieurs méthodes de manière intelligente et flexible. Pourquoi ne pas, par exemple, combiner la biométrie comportementale et d’autres systèmes d’authentification avec l’intelligence artificielle.

Leave a Reply